Section 1: The Anatomy of the Modern Taxi: From Hua Hin Streets to the Data Center

1.1 The Pivot: From Physical Transport to Distributed System

การเรียก “Taxi in Hua Hin” ในปัจจุบัน ไม่ว่าจะเป็นผ่านแอปพลิเคชันอย่าง Grab หรือ Maxim เป็นภาพสะท้อนของการเปลี่ยนแปลงพื้นฐาน จากยานพาหนะขนส่งที่จับต้องได้ ไปสู่การเป็น ‘edge device’ หรืออุปกรณ์ปลายทาง ภายในระบบคอมพิวเตอร์แบบกระจาย (distributed computing system) ขนาดมหึมา การกระทำที่ดูเรียบง่ายของผู้ใช้ในการเปิดแอปและกดเรียกรถ ก่อให้เกิด ‘request’ ที่เดินทางจากไคลเอนต์ (แอปพลิเคชันมือถือ) ผ่านเครือข่ายอินเทอร์เน็ต ไปยังกลุ่มเมฆ (cloud) และ Data Center ที่อาจตั้งอยู่ห่างออกไปหลายพันกิโลเมตร

บทวิเคราะห์นี้จะเจาะลึกถึงโครงสร้างทางเทคนิคที่ซับซ้อนซึ่งสนับสนุนการบริการที่ดูเหมือนง่ายดายนี้ โดยละทิ้งมุมมองด้านการท่องเที่ยว และมุ่งเน้นไปที่สถาปัตยกรรมเซิร์ฟเวอร์ (Server Architecture), โครงสร้างพื้นฐานด้านไอที (IT Infrastructure) และความท้าทายด้านความปลอดภัยทางไซเบอร์ (Cybersecurity) ซึ่งเป็นแก่นของเว็บไซต์ myjavaserver.com/

1.2 System Architecture Deep Dive: A Microservices Approach

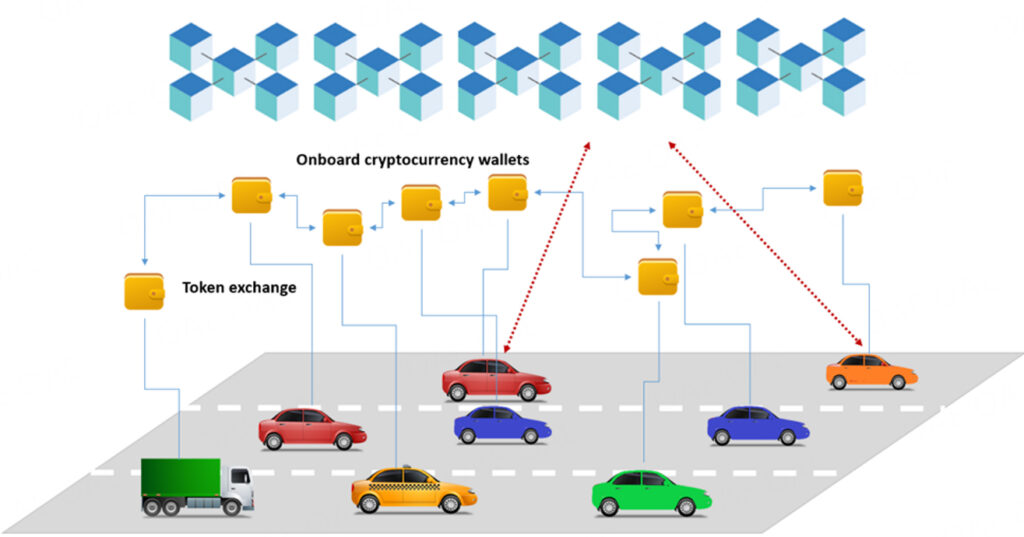

แพลตฟอร์ม Ride-Hailing สมัยใหม่แทบทั้งหมดไม่ได้ถูกสร้างขึ้นแบบ ‘monolith’ (ระบบเดียวขนาดใหญ่) อีกต่อไป แต่ใช้สถาปัตยกรรม Microservices (Microservices Architecture) ซึ่งเป็นรูปแบบที่แบ่งระบบขนาดใหญ่ออกเป็นบริการย่อยๆ (services) ที่มีขนาดเล็กกว่า ทำงานเป็นอิสระต่อกัน และสามารถพัฒนาและปรับขนาด (deploy and scale) แยกจากกันได้

จากการวิเคราะห์สถาปัตยกรรมของระบบที่คล้ายคลึงกัน บริการย่อยที่สำคัญมักจะประกอบด้วย:

- api-gateway: ทำหน้าที่เป็นประตูหน้า (single entry point) สำหรับคำขอทั้งหมดจากไคลเอนต์ จัดการการกำหนดเส้นทาง (routing) การพิสูจน์ตัวตน (authentication) และการจำกัดอัตราการเรียกใช้ (rate limiting)

- customer-service: (หรือ Rider Service) จัดการโปรไฟล์ของผู้โดยสาร การลงทะเบียน และการสร้างคำขอเรียกรถ

- driver-location-service: บริการที่มีความสำคัญสูง รับผิดชอบการติดตามและจัดการตำแหน่ง (location tracking) ของคนขับแบบเรียลไทม์ ซึ่งมีความถี่ในการอัปเดตสูงมาก

- config-server: จัดการไฟล์การกำหนดค่า (configuration settings) สำหรับไมโครเซอร์วิสอื่นๆ ทั้งหมดในระบบ

แม้ว่าสถาปัตยกรรมไมโครเซอร์วิส จะเอื้อต่อการขยายระบบ (scalability) แต่ก็สร้างความซับซ้อนในการสื่อสารระหว่างบริการ และเพิ่ม ‘attack surface’ หรือพื้นผิวการโจมตีแบบกระจายตัว config-server เพียงตัวเดียว ถือเป็นเป้าหมายที่มีมูลค่าสูง (high-value target) สำหรับแฮกเกอร์ เนื่องจากการเข้าควบคุมเซิร์ฟเวอร์นี้ได้ อาจนำไปสู่การปรับเปลี่ยนการกำหนดค่าที่ผิดพลาดอย่างร้ายแรง และส่งผลกระทบต่อทั้งแพลตฟอร์ม

1.3 The Real-Time Data Pipeline: WebSockets and Kafka

คุณสมบัติหลักของแอปเรียกรถคือแผนที่ที่แสดงตำแหน่งคนขับแบบสด (live-map) ซึ่งต้องอาศัยสแต็กการสื่อสารแบบเรียลไทม์ (real-time communication stack) ที่มีประสิทธิภาพสูง

- WebSockets: เทคโนโลยีนี้ถูกใช้เพื่อสร้างการเชื่อมต่อแบบสองทิศทาง (bi-directional) และต่อเนื่อง (persistent) ระหว่างไคลเอนต์ (แอปของคนขับและผู้โดยสาร) กับเซิร์ฟเวอร์แบ็กเอนด์ สิ่งนี้ทำให้ตำแหน่ง GPS ของคนขับสามารถถูก ‘stream’ หรือส่งอย่างต่อเนื่อง ไปยัง เซิร์ฟเวอร์ และคำขอเรียกรถสามารถถูก ‘push’ หรือผลัก จาก เซิร์ฟเวอร์ไปยังคนขับได้ทันที

- Apache Kafka: ทำหน้าที่เป็นกระดูกสันหลังของการสตรีมเหตุการณ์ (event-streaming backbone) Kafka ไม่ใช่แค่คิวข้อความ (message queue) ธรรมดา แต่เป็นแพลตฟอร์มที่จัดการการสื่อสารแบบ asynchronous (ไม่พร้อมกัน) และ decoupled (ไม่ผูกติดกัน)

- LocationQueue: คนขับจะเผยแพร่ (publish) การอัปเดตตำแหน่ง GPS ของตนไปยัง ‘topic’ นี้อย่างต่อเนื่อง

- DriverAssignmentQueue: เมื่อผู้โดยสารเรียกรถ Rider Service จะเผยแพร่คำขอนั้นไปยัง ‘topic’ นี้ ซึ่งจะถูก ‘consume’ หรือนำไปประมวลผลโดย Driver Assignment Service ต่อไป

- Apache Kafka ถูกออกแบบมาให้เป็น ‘persistent log’ (บันทึกข้อมูลถาวร) และ ‘replicated’ (ทำซ้ำ) ซึ่งเป็นคุณสมบัติที่ยอดเยี่ยมสำหรับความทนทานต่อความผิดพลาด (fault tolerance)

- อย่างไรก็ตาม นี่คือดาบสองคมในแง่ของความปลอดภัยและความเป็นส่วนตัว หากผู้โจมตีสามารถเข้าถึงคลัสเตอร์ Kafka ได้ พวกเขาไม่เพียงแต่จะดักจับข้อมูลแบบเรียลไทม์ได้เท่านั้น แต่ยังมีโอกาสที่จะ ‘replay’ หรือเล่นซ้ำประวัติข้อมูลทั้งหมดใน LocationQueue ซึ่งเท่ากับการสร้างการเคลื่อนไหวในอดีตทั้งหมดของคนขับและผู้โดยสารทุกคนบนแพลตฟอร์มขึ้นมาใหม่ ถือเป็นขุมทรัพย์ข้อมูลส่วนบุคคล (PII – Personally Identifiable Information) ที่มีความอ่อนไหวสูง

1.4 Scalability and Concurrency: Managing a Global Fleet

การจัดการคำขอนับล้านพร้อมกันโดยไม่ล่ม ต้องอาศัยกลยุทธ์การขยายระบบที่ซับซ้อน

- Database Scalability (การขยายขนาดฐานข้อมูล):

- Sharding (การแบ่งส่วนข้อมูล): ระบบฐานข้อมูลจะถูกแบ่งพาร์ติชัน โดยทั่วไปจะใช้การแบ่งตามภูมิศาสตร์ (geographical sharding) ซึ่งหมายความว่าข้อมูลที่เกี่ยวข้องกับ “หัวหิน” และพื้นที่โดยรอบอาจถูกจัดเก็บเป็น ‘shard’ (ส่วน) ตรรกะหนึ่ง ซึ่งจัดการโดยชุดเซิร์ฟเวอร์ที่กำหนดไว้โดยเฉพาะ

- Caching (การแคชข้อมูล): มีการใช้ระบบแคชในหน่วยความจำ (in-memory cache) เช่น Redis เพื่อจัดเก็บตำแหน่งล่าสุดของคนขับที่พร้อมให้บริการ Driver Assignment Service จะค้นหาคนขับในบริเวณใกล้เคียงจาก Redis cache ความเร็วสูงนี้ แทนที่จะค้นหาจากฐานข้อมูลบนดิสก์ที่ช้ากว่ามาก

- Concurrency Management (การจัดการการทำงานพร้อมกัน):

- Distributed Locks: นี่คือองค์ประกอบที่สำคัญอย่างยิ่งในการแก้ปัญหา ‘race condition’ (สภาวะการแย่งชิง) โดยใช้เครื่องมือเช่น Redis Redlock หรือ Zookeeper

- กระบวนการทำงานของ Distributed Lock สามารถอธิบายได้ดังนี้: 1. คำขอเรียกรถสำหรับพื้นที่หัวหินเข้ามาใน DriverAssignmentQueue 2. บริการค้นหาไดรเวอร์จาก Redis cache สำหรับ ‘geo-shard’ ของหัวหิน 3. ระบบพบคนขับ A ที่อยู่ใกล้ที่สุด 4. ก่อน ที่จะมอบหมายงาน ระบบจะต้อง ‘acquire’ หรือ ยึด Distributed Lock บนโปรไฟล์ของคนขับ A 5. หากสำเร็จ ระบบจะมอบหมายงานให้คนขับ A 6. หากล้มเหลว หมายความว่ามีกระบวนการอื่น (อาจเป็นคำขอจากผู้โดยสารอีกคนที่กดเรียกช้ากว่า 10 วินาที) กำลังพยายามมอบหมายงานให้คนขับ A อยู่เช่นกัน 7. การบังคับใช้ lock นี้จะป้องกันความล้มเหลวเชิงตรรกะทางธุรกิจที่ร้ายแรง ที่เรียกว่า “double-spend” (การใช้ทรัพยากรซ้ำซ้อน) ซึ่งคนขับหนึ่งคนถูกสัญญากับผู้โดยสารสองคนในเวลาเดียวกัน

1.5 Cloud Infrastructure: The Data Center Backbone

ไมโครเซอร์วิสเหล่านี้ไม่ได้ทำงานบนเซิร์ฟเวอร์เครื่องเดียว แต่ทำงานบนแพลตฟอร์ม Cloud Fleet Management เช่น Google Kubernetes Engine (GKE) หรือ Azure Cloud Fleet แพลตฟอร์มเหล่านี้มีเครื่องมือสำหรับ auto-scaling (การปรับขนาดอัตโนมัติ) , load balancing (การกระจายภาระงาน) และการจัดการคลัสเตอร์ (cluster management) ที่จำเป็นสำหรับการรันสถาปัตยกรรมไมโครเซอร์วิสอย่างมีประสิทธิภาพ ระบบแท็กซี่สมัยใหม่จึงไม่ใช่ระบบ ‘on-premise’ อีกต่อไป แต่เป็นสถาปัตยกรรมแบบ hybrid cloud หรือ multi-cloud ที่ใช้ประโยชน์จากบริการเฉพาะทางจากผู้ให้บริการคลาวด์รายใหญ่ เช่น AWS, GCP และ Azure

Section 2: The Taxi as a Sentient IoT Endpoint: A Telematics Analysis

2.1 Defining the Cyber-Physical Device

ในบริบททางเทคนิค รถแท็กซี่บนถนนในหัวหินไม่ใช่แค่ยานพาหนะอีกต่อไป แต่เป็นอุปกรณ์ปลายทาง (endpoint) ของ Industrial Internet of Things (IIoT) ที่มีการเคลื่อนที่และอุดมไปด้วยข้อมูล รถยนต์สมัยใหม่คืออุปกรณ์ ‘cyber-physical’ ที่เชื่อมช่องว่างระหว่างโลกดิจิทัล (data) และโลกกายภาพ (vehicle)

2.2 Telematics Data Collection: The On-Board Sensor Array

หัวใจของ IoT ในยานยนต์คืออุปกรณ์ Telematics หรือที่มักเรียกว่า “กล่องดำ” (black box) อุปกรณ์นี้เชื่อมต่อโดยตรงกับพอร์ต On-Board Diagnostics (OBD) ของรถ เพื่อดึงข้อมูลสถานะของยานพาหนะ และยังติดตั้งเซ็นเซอร์ของตัวเองด้วย

ข้อมูลสำคัญที่ถูกรวบรวมและส่งไปยัง Data Center ประกอบด้วย :

- ข้อมูล GPS: ตำแหน่ง (Position) และความเร็วของยานพาหนะ (Vehicle Speed)

- ข้อมูลเซ็นเซอร์ตรวจจับการเคลื่อนไหว: G-force (แรง G) ซึ่งวัดโดย accelerometer (เซ็นเซอร์วัดความเร่ง) ในตัว

- ข้อมูลเครื่องยนต์ (ผ่าน OBD): สถานะไฟเตือนเครื่องยนต์, รหัสความผิดปกติ (fault codes), อัตราการสิ้นเปลืองน้ำมันเชื้อเพลิง (fuel consumption), และแรงดันแบตเตอรี่ (battery voltage)

- ข้อมูลพฤติกรรมคนขับ: การเบรกกะทันหัน (Harsh braking), การขับขี่ที่รุนแรง (harsh driving), การใช้เข็มขัดนิรภัย (seat belt use), และเวลาที่รถจอดติดเครื่องยนต์ (idling time)

สตรีมข้อมูล (data stream) นี้ คือ ‘ground truth’ หรือความจริงพื้นฐานสำหรับทั้งระบบ ข้อมูล G-force จาก accelerometer มีความสำคัญอย่างยิ่ง เพราะมันเป็นหลักฐานทางกายภาพและวัตถุประสงค์ที่บ่งชี้ถึงการชน ซึ่งมีความสำคัญต่อระบบความปลอดภัยและการเคลมประกัน

2.3 Video Telematics: The AI-Powered “Eye in the Cab”

เทคโนโลยีก้าวหน้าไปไกลกว่าแค่ข้อมูลดิบ ไปสู่ In-Vehicle Video (IVV) หรือกล้องติดหน้ารถอัจฉริยะ (AI dash cams) อุปกรณ์เหล่านี้ให้ full visibility of the cabin and vehicle exterior (การมองเห็นเต็มรูปแบบทั้งในห้องโดยสารและภายนอกรถ)

องค์ประกอบ AI ในกล้องเหล่านี้สามารถวิเคราะห์วิดีโอแบบเรียลไทม์เพื่อตรวจจับ:

- การเสียสมาธิของคนขับ (Driver distraction)

- ความเหนื่อยล้า (Tiredness)

- การใช้โทรศัพท์ขณะขับรถ (Phone use)

- รูปแบบการขับขี่ที่ประมาท (Reckless driving)

นี่คือการประยุกต์ใช้เทคโนโลยี Affective Computing / AI Analyzing User Emotion (Facial Recognition of Emotion) ในโลกแห่งความเป็นจริง ซึ่งเป็นหนึ่งในหัวข้อที่ myjavaserver.com/ ให้ความสนใจ อย่างไรก็ตาม นี่คือช่องโหว่ด้านความปลอดภัยและความเป็นส่วนตัวที่ร้ายแรง คุณสมบัติอย่าง “AudioProtect” ของ Grab หรือระบบของ Jimi IoT ที่บันทึกทั้งภาพและเสียงภายในห้องโดยสาร หาก “แฮกเกอร์” สามารถเข้าถึงระบบนี้ได้ พวกเขาจะไม่เพียงแค่ขโมยข้อมูลตำแหน่ง แต่กำลังทำการ สอดแนมสด (live surveillance) ภายในยานพาหนะส่วนบุคคล

2.4 Cyber-Physical Control: From Data to Action

ข้อมูล Telematics ไม่ได้ใช้เพื่อการตรวจสอบเพียงอย่างเดียว แต่ยังใช้เพื่อ “สั่งการ” กลับไปยังยานพาหนะด้วย กรณีศึกษาของ Wialon/RoboBot แสดงให้เห็นถึงระบบที่ผสานรวมกับ Viber-based chatbot ซึ่งสามารถส่งคำสั่งไปยังยานพาหนะเพื่อ:

- block the engine (ดับเครื่องยนต์): ผ่านรีเลย์ไฟฟ้ากล (electromechanical relay) ที่ติดตั้งไว้

- แจ้งเตือนเมื่อมีการพยายามยุ่งเกี่ยวกับอุปกรณ์ Telematics โดยไม่ได้รับอนุญาต

- ดับเครื่องยนต์ในกรณีที่มีการใช้งานเกินไมล์ที่กำหนด

นี่คือจุดเปลี่ยนที่สำคัญจากการเป็นระบบไอที (IT system) ไปสู่การเป็น cyber-physical system (ระบบไซเบอร์-กายภาพ) ช่องโหว่ในการพิสูจน์ตัวตนของ API ที่เชื่อมต่อกับแชทบอทนี้ อาจเปิดโอกาสให้ผู้โจมตีสามารถ สั่งปิดการทำงานของกลุ่มรถแท็กซี่ทั้งในหัวหิน จากระยะไกลได้ทีละคัน นี่คือสถานการณ์ที่แฮกเกอร์ สามารถสร้างผลกระทบทางกายภาพในโลกแห่งความเป็นจริงได้ทันที

Section 3: The “Ghost in the Machine”: AI and ML in Fleet Optimization

3.1 Intelligent Routing: AI vs. Traditional Algorithms

หาก Section 1 และ 2 คือร่างกายและประสาทสัมผัส Section 3 คือ “สมอง” ของการปฏิบัติงาน ซึ่งสอดคล้องกับธีม AI Innovation ของเว็บไซต์

- Traditional Routing (การนำทางแบบดั้งเดิม): มักจะมุ่งเน้นที่ “การคำนวณเส้นทางที่สั้นที่สุด” (calculating the shortest path)

- AI-Powered Route Optimization (การเพิ่มประสิทธิภาพเส้นทางด้วย AI): เป็นระบบที่ซับซ้อนกว่ามาก โดยวิเคราะห์ปัจจัยหลายมิติพร้อมกัน ได้แก่:

- Operational Constraints (ข้อจำกัดการดำเนินงาน): กรอบเวลาการให้บริการ, ความจุของยานพาหนะ, ตารางเวลาของคนขับ

- Historical Data (ข้อมูลในอดีต): รูปแบบการจราจรในอดีต, เวลาที่ใช้โดยเฉลี่ยในแต่ละจุดจอด

- Real-Time Data (ข้อมูลเรียลไทม์): สภาพการจราจรสด, สภาพอากาศ, อุบัติเหตุ, ตำแหน่ง GPS สด

AI จะทำการ “จำลองเส้นทางที่เป็นไปได้หลายพันรูปแบบ” (simulates thousands of route permutations) เพื่อค้นหาเส้นทางที่ไม่เพียงแต่เร็วที่สุด แต่เป็นเส้นทางที่ “อยู่รอดได้” (survivable route) มากที่สุด—กล่าวคือ เป็นเส้นทางที่สามารถปรับตัวต่อเหตุการณ์ไม่คาดฝันได้ดีที่สุด จะเห็นได้ว่าข้อมูล IoT/Telematics จาก Section 2 คือ วัตถุดิบ ที่ป้อนเข้าสู่ระบบ AI นี้

3.2 Predictive Maintenance (PdM): The IIoT Use Case

นี่คือแนวคิดหลักของ Industry 4.0 ที่เกี่ยวข้องโดยตรงกับธีม IIoT แทนที่จะเป็นการบำรุงรักษาแบบ reactive (ซ่อมเมื่อพัง) PdM ใช้โมเดล Machine Learning (ML) เพื่อ คาดการณ์ ความล้มเหลว

โมเดลเหล่านี้จะวิเคราะห์ข้อมูลเซ็นเซอร์ (sensor data) จากอุปกรณ์ Telematics (เช่น การสั่นสะเทือนของเครื่องยนต์ที่ผิดปกติ, แรงดันแบตเตอรี่ที่ลดลง) และเปรียบเทียบกับบันทึกการบำรุงรักษาในอดีต (historical maintenance records) เพื่อระบุรูปแบบที่มักจะนำไปสู่ความล้มเหลว

ระบบ PdM นี้เป็นเป้าหมายชั้นดีสำหรับการโจมตีแบบ Adversarial ML Attack หรือ Data Poisoning Attack (การโจมตีโดยป้อนข้อมูลพิษ) ลองจินตนาการว่าผู้โจมตี ไม่จำเป็นต้องแฮ็กเครื่องยนต์โดยตรง (Section 2.4) แต่พวกเขาหาวิธีป้อนข้อมูลเซ็นเซอร์ปลอมที่ดูแนบเนียนเข้าสู่โมเดล PdM การ “วางยา” โมเดลนี้จะทำให้เกิดผลลัพธ์สองทาง: ก) โมเดล พลาด การตรวจจับความล้มเหลวที่สำคัญ (นำไปสู่อุบัติเหตุในโลกจริง) หรือ ข) โมเดล สร้าง “ความล้มเหลวผี” (ghost failures) โดยแจ้งเตือนว่ารถแท็กซี่ที่สุขภาพดีต้องเข้าซ่อมบำรุง ซึ่งจะทำให้กลุ่มรถแท็กซี่ใช้งานไม่ได้และส่งผลกระทบต่อผลกำไรอย่างมหาศาล

3.3 Predictive Demand and Big Data Analytics

นอกจากการจัดการยานพาหนะแล้ว ML ยังใช้เพื่อคาดการณ์ “อุปสงค์” (demand) โดยใช้โมเดล ML วิเคราะห์ชุดข้อมูลขนาดใหญ่ (Big Data) เช่น พยากรณ์อากาศ, ตารางกิจกรรมในพื้นที่ (เช่น คอนเสิร์ต, งานเทศกาล), และรูปแบบการจองในอดีต เพื่อระบุ “demand hotspots” (พื้นที่ที่ความต้องการสูง) ระบบสามารถแจ้งเตือนให้คนขับไปจอดรอในพื้นที่หัวหิน (เช่น ใกล้สถานีรถไฟหรือตลาดโต้รุ่ง) ก่อน ที่ความต้องการจะพุ่งสูงขึ้น ซึ่งช่วยลดเวลารอของผู้โดยสาร

Section 4: The Attack Surface: Cybersecurity and Vulnerabilities of the Connected Taxi

4.1 The API as the Primary Attack Vector (The “Hacker” Theme)

นี่คือส่วนวิเคราะห์เชิงลึกสำหรับกลุ่มเป้าหมายของ myjavaserver.com/ Application Programming Interfaces (APIs) คือ “เนื้อเยื่อเกี่ยวพันที่ขาดไม่ได้” (ubiquitous and indispensable) ที่เชื่อมโยงไมโครเซอร์วิส, แอปมือถือ, และระบบคลาวด์เข้าด้วยกัน และมันคือพื้นผิวการโจมตีหลัก (primary attack surface) การวิจัยล่าสุดได้เปิดเผยช่องโหว่ร้ายแรงในระบบยานยนต์และกลุ่มรถ

- Case Study 1: Broken Authentication (การพิสูจน์ตัวตนที่ผิดพลาด):

- ระบบจัดการกลุ่มรถ (fleet management system) แห่งหนึ่งมี API ที่ต้องการ token ใน HTTP header แต่ระบบ ไม่ได้ตรวจสอบว่าโทเค็นนั้นถูกต้อง (valid) หรือไม่

- ผู้โจมตีสามารถส่งค่าใดๆ ก็ได้ (เช่น token: “test”) และได้รับการเข้าถึงในฐานะผู้ใช้ที่ผ่านการพิสูจน์ตัวตน

- ผลกระทบ: สามารถดาวน์โหลด รายชื่อลูกค้าทั้งหมดของกลุ่มรถ ผ่าน API สำหรับผู้ดูแลระบบ

- Case Study 2: Broken Object Level Authorization (BOLA):

- API สำหรับรีเซ็ตรหัสผ่านของ Honda อนุญาตให้ผู้ใช้รีเซ็ตรหัสผ่านของ ผู้ใช้คนอื่น ได้

- หลังจากล็อกอิน การเปลี่ยน ID ใน URL (เช่น …/dealer/123 เป็น …/dealer/124) ทำให้ผู้โจมตีสามารถเข้าถึงข้อมูลของ ดีลเลอร์รายอื่น ได้ นี่คือช่องโหว่ BOLA คลาสสิก

- Case Study 3: Unauthenticated API (API ที่ไม่ต้องการการพิสูจน์ตัวตน):

- เว็บไซต์ติดตามยานพาหนะแบบสด (live vehicle tracking) มีระบบล็อกอินขององค์กร แต่ API ที่อยู่เบื้องหลัง (ซึ่ง JavaScript ฝั่งไคลเอนต์เรียกใช้) กลับไม่ได้ใช้โทเค็น จากการล็อกอินนั้น

- ผลกระทบ: ผู้โจมตีสามารถข้ามการล็อกอินและเข้าถึงแผนที่ติดตามสด ซึ่งแสดง ตำแหน่งเรียลไทม์ของยานพาหนะทุกคันทั่วโลก

ช่องโหว่เหล่านี้ไม่ใช่ทฤษฎี แต่เป็น ข้อบกพร่องที่ถูกบันทึกไว้ ในระบบของผู้ผลิตรถยนต์รายใหญ่ แฮกเกอร์ที่มุ่งเป้าไปที่แพลตฟอร์ม “Taxi in Hua Hin” จะเริ่มต้นด้วยการค้นหาช่องโหว่เหล่านี้ หากโจมตี BOLA สำเร็จ อาจทำให้ผู้ใช้ที่เป็นอันตรายเข้าถึงประวัติการเดินทาง, PII, และรูปแบบการเคลื่อนไหวของผู้โดยสารคนอื่นได้

4.2 Deceiving the System: GPS Spoofing Attacks (Deep-Tech)

ระบบทั้งหมด—ตั้งแต่การจับคู่ (Section 1.4) , การนำทาง (Section 3.1) , ไปจนถึง Telematics (Section 2.2) —เชื่อใจ สัญญาณ GPS แต่สัญญาณ GPS พลเรือนนั้นไม่ได้เข้ารหัสและอ่อนไหวต่อการถูกปลอมแปลง (spoofing) และการรบกวน (jamming)

- The Attack (การโจมตี): ผู้โจมตีสามารถฉีดสัญญาณ GPS ปลอม เพื่อทำให้ยานพาหนะรายงานตำแหน่งที่ผิดพลาด ซึ่งรวมถึง “stealthy attacks” ที่สัญญาณจะถูกบิดเบือน ทีละน้อย อย่างช้าๆ เพื่อหลีกเลี่ยงการตรวจจับ

- The Defense (การป้องกัน): GPS-IDS (Anomaly-based Intrusion Detection System)

- นี่คือกลไกป้องกันเชิงเทคนิค

- ต่างจาก Signature-based IDS (ที่มองหาการโจมตีที่รู้จัก) Anomaly-based IDS จะสร้างโมเดลของ พฤติกรรมปกติ และแจ้งเตือนเมื่อตรวจพบความเบี่ยงเบน

- กลไกการทำงานของ GPS-IDS :

- ระบบจะสร้าง ‘แหล่งความจริง’ (source of truth) ที่เป็นอิสระจาก GPS

- โดยการใช้ hybrid vehicle model (โมเดลยานพาหนะแบบผสม)

- โมเดลนี้รวม physics-based dynamic bicycle model (โมเดลทางฟิสิกส์ที่อธิบายว่ารถควรจะเคลื่อนที่อย่างไรตามการบังคับเลี้ยวและการเร่ง) เข้ากับ GPS navigation model

- จากนั้นใช้ Extended Kalman Filter (EKF) เพื่อ หลอมรวม (fuse) ข้อมูลการวัดจากเซ็นเซอร์จริง (เช่น IMU, accelerometer) เข้ากับโมเดลทางฟิสิกส์

- EKF จะสร้าง การคาดการณ์ (prediction) สถานะของยานพาหนะอย่างต่อเนื่อง

- GPS-IDS จะเปรียบเทียบการคาดการณ์ตามหลักฟิสิกส์นี้ กับ พิกัด GPS ที่รายงานเข้ามาจริง หากค่าทั้งสองเบี่ยงเบนไปจากกันเกินเกณฑ์ที่กำหนด ระบบจะแจ้งเตือนว่าสัญญาณ GPS นั้นผิดปกติหรือถูกปลอมแปลง นี่คือตัวอย่างที่ยอดเยี่ยมของการรักษาความปลอดภัยเชิงไซเบอร์-กายภาพ

4.3 The Data Privacy Paradox: PII and Location Tracking (USENIX Research)

ปัญหาพื้นฐานคือ: ผู้ให้บริการ Ride-Hailing (SP) สามารถติดตามรูปแบบการเคลื่อนไหวที่แม่นยำของผู้ใช้ ทุกคน ซึ่งก่อให้เกิดความกังวลด้านความเป็นส่วนตัวอย่างมาก งานวิจัยทางวิชาการ (จาก USENIX) ได้พยายามแก้ไขปัญหานี้

- The Academic Solution: “ORide” :

- นี่คือระบบที่ออกแบบมาเพื่อรักษาความเป็นส่วนตัว ซึ่งช่วยให้สามารถจับคู่ได้ โดยที่เซิร์ฟเวอร์ไม่เรียนรู้ตำแหน่ง ของผู้ใช้

- Technical Mechanism (กลไกทางเทคนิค): ใช้ Somewhat-Homomorphic Encryption (SHE) (การเข้ารหัสแบบโฮโมมอร์ฟิกบางส่วน)

- กลไกการทำงานของ Homomorphic Encryption ใน ORide:

- เป้าหมายคือให้เซิร์ฟเวอร์ (SP) ค้นหาคนขับที่อยู่ใกล้ที่สุดสำหรับผู้โดยสาร โดยที่ SP ต้องไม่เห็นตำแหน่ง ของทั้งสองฝ่าย

- ผู้โดยสารและคนขับในพื้นที่ทุกคน เข้ารหัสพิกัดของตน (Enc(X_rider), Enc(Y_driver)) ด้วย public key และส่งไปยัง SP

- SP ไม่มี private key

- Homomorphic Encryption อนุญาตให้ SP ทำการคำนวณทางคณิตศาสตร์ บนข้อมูลที่เข้ารหัส (ciphertext) ได้โดยตรง SP จะคำนวณระยะทางแบบ Euclidean ยกกำลังสองที่เข้ารหัส: Enc(Dist) = Enc( (X_rider – X_driver)^2 +… )

- SP ส่ง Enc(Dist) (ระยะทางที่เข้ารหัส) นี้ กลับไปยังผู้โดยสาร

- ผู้โดยสาร ใช้ private key ของตนเพื่อถอดรหัสระยะทาง (Dec(Enc(Dist))) และค้นหาคนขับที่อยู่ใกล้ที่สุด

- ผลลัพธ์: การจับคู่เกิดขึ้นได้ แต่ SP ไม่เคยเรียนรู้ตำแหน่งที่แท้จริง เลย

- The “Hacker” Counter-Perspective (มุมมองการโต้กลับ): การวิเคราะห์ทางเทคนิคต้องรอบด้าน แม้ว่า ORide จะยอดเยี่ยม แต่ก็มีงานวิจัยในภายหลัง ที่นำเสนอ “location-harvesting attack” (การโจมตีเพื่อเก็บเกี่ยวตำแหน่ง) ต่อ ORide โดยแสดงให้เห็นว่า ผู้โดยสาร ที่ “อยากรู้อยากเห็น” (honest-but-curious) สามารถใช้ประโยชน์จากการร้องขอเพียงครั้งเดียว เพื่ออนุมานพิกัดที่แท้จริงของคนขับ คนอื่นๆ จำนวนมากในโซนนั้นได้ นี่คือตัวอย่างของเกม “แมวไล่จับหนู” ในการออกแบบโปรโตคอลความปลอดภัย

4.4 The Next Frontier: V2X and In-Vehicle Network Vulnerabilities

อนาคตของยานยนต์ที่เชื่อมต่อ คือ Vehicle-to-Everything (V2X) Communication ซึ่งช่วยให้ยานพาหนะสื่อสารกับยานพาหนะอื่น (V2V), โครงสร้างพื้นฐาน (V2I), และคนเดินเท้า

- Vulnerabilities (ช่องโหว่):

- Roadside Units (RSU): นี่คือโครงสร้างพื้นฐาน V2I หาก RSU ถูกแฮ็ก มันสามารถส่งข้อมูลปลอม (เช่น “ถนนปิด” หรือ “มีรถฉุกเฉินกำลังมา”) ไปยังรถแท็กซี่ทุกคันในพื้นที่ ทำให้เกิดความโกลาหลทางการจราจรอย่างหนัก

- CAN Bus & ECUs: ภายในรถยนต์สมัยใหม่ใช้เครือข่าย Controller Area Network (CAN) ในการสื่อสารระหว่าง Electronic Control Units (ECU) (เช่น กล่องควบคุมเบรก, พวงมาลัย, เครื่องยนต์) ในอดีต CAN bus ถูกปิดสนิท แต่การเชื่อมต่อที่เพิ่มขึ้นในปัจจุบันทำให้เครือข่ายภายในนี้ (ซึ่งไม่เคยถูกออกแบบมาเพื่อความปลอดภัย) ถูกเปิดเผยต่อการโจมตีระยะไกล

- ผลกระทบ: ผู้โจมตีสามารถยึด ECU เพื่อขัดขวางการทำงานของเบรก, พวงมาลัย หรือเครื่องยนต์ได้

Section 5: Conclusion: The Hua Hin Taxi as a Microcosm of a “System-of-Systems”

บทวิเคราะห์นี้แสดงให้เห็นว่า “Taxi in Hua Hin” ไม่ใช่แค่รถยนต์อีกต่อไป แต่เป็น cyber-physical “system-of-systems” (ระบบที่ประกอบด้วยระบบย่อยๆ) ที่ซับซ้อนอย่างยิ่ง

มันคือ Data Center เคลื่อนที่ ที่ประมวลผลข้อมูลมหาศาล, เป็น IIoT endpoint ที่รวบรวมข้อมูลจากโลกกายภาพ, เป็นตัวแทนที่ขับเคลื่อนด้วย AI ที่ทำการตัดสินใจอย่างชาญฉลาด และที่สำคัญที่สุด มันคือสมรภูมิ cybersecurity ที่เดิมพันด้วยความปลอดภัยในชีวิตจริง

สำหรับกลุ่มเป้าหมายของ myjavaserver.com/ ข้อสรุปที่ชัดเจนคือ: หลักการเดียวกันของสถาปัตยกรรมเซิร์ฟเวอร์ (ไมโครเซอร์วิส, Kafka) และการรักษาความปลอดภัย (การตรวจสอบ API, การตรวจจับความผิดปกติ, การเข้ารหัส) ที่พวกเขาใช้กับเว็บแอปพลิเคชัน กำลังถูกนำไปใช้ในโลกกายภาพ และผลที่ตามมาของช่องโหว่ก็ไม่ใช่แค่การสูญหายของข้อมูล (data loss) อีกต่อไป แต่หมายถึงความปลอดภัยทางกายภาพและการควบคุมทางกายภาพ โดยตรง